悪趣味なプログラム

#include <stdio.h>

int a[ 3 ] = { 11 , 22 , 33 } ;

int main() {

for( int i = 0 ; i < 3 ; i++ ) {

printf( "%d¥n" , a[ i ] ) ; // 普通の書き方

printf( "%d¥n" , i[ a ] ) ; // 悪趣味な書き方

}

for( int i = 0 ; i < 7 ; i++ ) {

printf( "%c" , "abcdefg"[ i ] ) ;

}

printf( "¥n" ) ;

}

ポインタ処理

ここからは、次のメモリの消費を考慮したプログラムの説明を行うが、ポインタの処理に慣れない人が多いので、ポインタを使ったプログラミングについて説明を行う。

値渡しとポインタ渡し

大きなプログラムを作成する場合、変数名の使い方には注意が必要となる。大域変数は、どこでも利用できるが、間違った使い方をすると値が予想外の変化があったりするため危険である。一方で、局所変数を使うと、関数呼び出しでデータの受け渡しに注意が必要となる。

値渡し(call by value)

// 値渡しのプログラム

void foo( int x ) { // x は局所変数(仮引数は呼出時に

// 対応する実引数で初期化される。

x++ ;

printf( "%d¥n" , x ) ;

}

void main() {

int a = 123 ;

foo( a ) ; // 124

// 処理後も main::a は 123 のまま。

foo( a ) ; // 124

}

このプログラムでは、aの値は変化せずに、124,124 が表示される。

言い方を変えるなら、呼び出し側main() では、関数の foo() の処理の影響を受けない。このように、関数には仮引数の値を渡すことを、値渡し(call by value)と言う。実引数の値は、仮引数の変数に copy し代入される。

でも、プログラムによっては、124,125 と変化して欲しい場合もある。

どのように記述すべきだろうか?

// 大域変数を使う場合

int x ;

void foo() {

x++ ;

printf( "%d¥n" , x ) ;

}

void main() {

x = 123 ;

foo() ; // 124

foo() ; // 125

}

しかし、このプログラムは大域変数を使うために、間違いを引き起こしやすい。

// 大域変数が原因で予想外の挙動をしめす簡単な例

int i ;

void foo() {

for( i = 0 ; i < 2 ; i++ )

printf( "A" ) ;

}

void main() {

for( i = 0 ; i < 3 ; i++ ) // このプログラムでは、AA AA AA と

foo() ; // 表示されない。

}

ポインタ渡し(call by pointer)

C言語で引数を通して、呼び出し側の値を変化して欲しい場合は、(引数を経由して関数の副作用を受け取るには)、変更して欲しい変数のアドレスを渡し、関数側では、ポインタ変数を使って受け取った変数のアドレスの示す場所の値を操作する。このような値の受け渡し方法は、ポインタ渡し(call by pointer)と呼ぶ。

// ポインタ渡しのプログラム

void foo( int* p ) { // p はポインタ

(*p)++ ;

printf( "%d¥n" , *p ) ;

}

void main() {

int a = 123 ;

foo( &a ) ; // 124

// 処理後 main::a は 124 に増えている。

foo( &a ) ; // 124

} // さらに125と増える。

C言語では、関数から結果をもらうには、通常は関数の返り値を使う。しかし、返り値は1つの値しか受け取ることができないので、上記のようにポインタを使って、呼び出し側は:結果を入れてもらう場所を伝え、関数側は:指定されたアドレスに結果を書き込む。

変数の寿命とスコープ

変数の管理では、変数の寿命とスコープの理解が重要。

静的変数:変数は、プログラムの起動時に初期化、プログラムの終了時に廃棄。

動的変数:変数は、関数に入るときに初期化、関数を抜けるときに廃棄。

もしくは、ブロックに入るときに初期化、ブロックを抜けるときに廃棄。

大域変数:大域変数は、プログラム全体で参照できる。

局所変数:関数の中 or そのブロックの中でのみ参照できる。

ブロックの中で変数が宣言されると、そのブロックの外の変数とは別の入れ物となる。そのブロックの中では、新たに宣言された変数が使われる。

int i = 111 ; // 静的大域変数

void foo() {

int i = 222 ; // 動的局所変数

i++ ;

printf( "%d\n" , i ) ;

}

void bar() {

static int i = 333 ; // 静的局所変数(プログラム起動時に初期化)

i++ ;

printf( "%d\n" , i ) ;

}

void hoge( int x ) { // x: 動的局所変数(値渡し)

x++ ;

printf( "%d\n" , x ) ;

}

void fuga( int* p ) { // p: 動的局所変数(ポインタ渡し)

(*p)++ ;

printf( "%d\n" , (*p) ) ;

}

int main() {

int i = 444 , j = 555 ;

foo() ; // 223 (副作用ナシ)

bar() ; // 334

hoge( i ) ; // 445 (副作用ナシ)

fuga( &j ) ; // 556

printf( "%d\n" , i ) ;

foo() ; // 223 (副作用ナシ)

bar() ; // 335

hoge( i ) ; // 445 (副作用ナシ)

fuga( &j ) ; // 557

printf( "%d\n" , i ) ; // 444

for( int i = 0 ; i < 2 ; i++ ) { // (a) // A:0

printf( "A:%d\n" , i ) ; // B:0

for( int i = 0 ; i < 2 ; i++ ) { // (b) // B:1

printf( "B:%d\n" , i ) ; // A:1

} // B:0

} // B:1

printf( "%d\n" , i ) ; // 333 ← 要注意C言語のバージョンによっては

// 2 になる場合あり。(a)の変数iの値

return 0 ;

}

ポインタの加算と配列アドレス

ポインタに整数値を加えることは、アクセスする場所が、指定された分だけ後ろにずれることを意味する。

// ポインタ加算の例

int a[ 5 ] = { 11 , 22 , 33 , 44 , 55 } ;

void main() {

int* p ;

// p∇

p = &a[2] ; // a[] : 11,22,33,44,55

// -2 +0 +1

printf( "%d¥n" , *p ) ; // 33 p[0]

printf( "%d¥n" , *(p+1) ) ; // 44 p[1]

printf( "%d¥n" , *(p-2) ) ; // 11 p[-2]

p = a ; // p∇

printf( "%d¥n" , *p ) ; // a[] : 11,22,33,44,55

p++ ; // → p∇

printf( "%d¥n" , *p ) ; // a[] : 11,22,33,44,55

p += 2 ; // → → p∇

printf( "%d¥n" , *p ) ; // a[] : 11,22,33,44,55

}

ここで、注意すべき点は、ポインタの加算した場所の参照と、配列の参照は同じ意味となる。

*(p + 整数式) と p[ 整数式 ] は同じ意味 (参照”悪趣味なプログラム”)

特に配列 a[] の a だけを記述すると、配列の先頭を意味することに注意。

ポインタインクリメントと式

C言語では、ポインタを動かしながら処理を行う場合に以下のようなプログラムもよくでてくる。

// string copy 配列のイメージで記載

void strcpy( char d[] , char s[] ) {

int i ;

for( i = 0 ; s[ i ] != '¥0' ; i++ )

d[ i ] = s[ i ] ;

d[ i ] = '¥0' ;

}

int main() {

char a[] = "abcde" ;

char b[ 10 ] ;

strcpy( b , a ) ;

printf( "%s¥n" , b ) ;

return 0 ;

}

しかし、この strcpy は、ポインタを使って書くと以下のように書ける。

// string copy ポインタのイメージで記載

void strcpy( char* p , char* q ) {

while( *q != '¥0' ) {

*p = *q ;

p++ ;

q++ ;

}

*p = '¥0' ;

}

// ポインタ加算と代入を一度に書く

void strcpy( char* p , char* q ) {

while( *q != '¥0' )

*p++ = *q++ ; // *(p++) = *(q++)

}

// ポインタ加算と代入と'¥0'判定を一度に書く

void strcpy( char* p , char* q ) {

while( (*p++ = *q++) != '¥0' ) // while( *p++ = *q++ ) ; でも良い

;

}

構造体とポインタ

構造体を関数に渡して処理を行う例を示す。

struct Person {

char name[ 10 ] ;

int age ;

} ;

struct Person table[3] = {

{ "t-saitoh" , 55 } ,

{ "tomoko" , 44 } ,

{ "mitsuki" , 19 } ,

} ;

void print_Person( struct Person* p ) {

printf( "%s %d\n" ,

(*p).name , // * と . では . の方が優先順位が高い

// p->name と簡単に書ける。

p->age ) ; // (*p).age の簡単な書き方

}

void main() {

for( int i = 0 ; i < 3 ; i++ ) {

print_Person( &(table[i]) ) ;

// print_Person( table + i ) ; でも良い

}

}

構造体へのポインタの中の要素を参照する時には、アロー演算子 -> を使う。

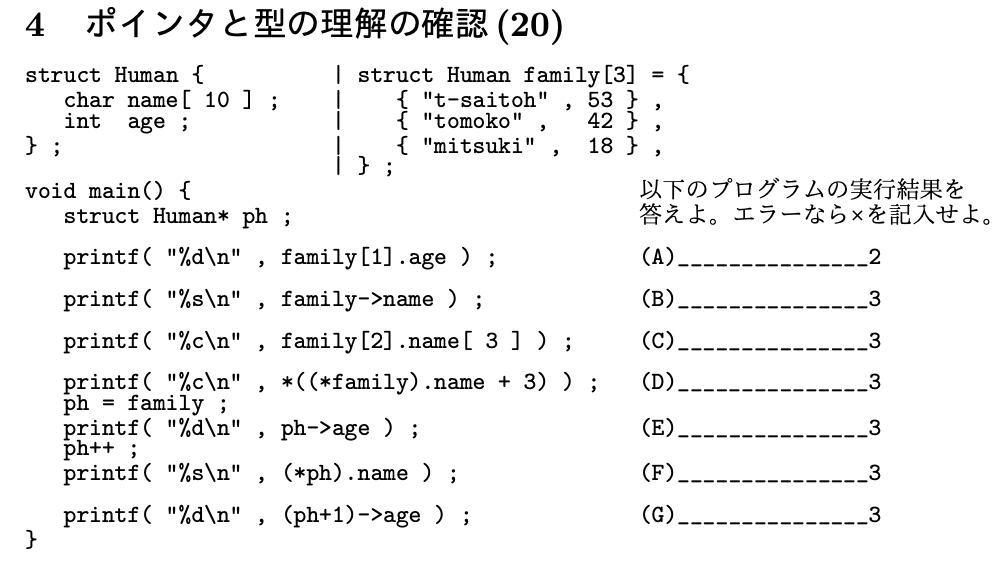

練習問題(2018年度中間試験問題より)

unixにおけるファイルとユーザ管理

Unix演習サーバへの接続

Unix(Linux)は、インターネットでのサーバとして広く活用されている。Linuxを試すには、Windows ならば WSL や Cygwin であったり、Mac でも使える仮想OSの VMware, VirrtualBox を使うこともでる。今回の演習では、全員が同じ環境で使うために、クラウド環境にサーバを準備し利用する。

ネットワークの向こう側にあるサーバを利用する場合、以下のような方法が使われる。

- telnet (port 23)

- キー入力を相手に送って、送られてくるデータを画面に表示する。

- 通信データが暗号化されないので盗聴される心配があり、一般的には使用しない。

- rsh (remote shell – port 514)

- ネットワークを越えてコマンドを実行したりファイル転送ができる。

- telnet 同様に暗号化されていないので、次に示す ssh を使うのが一般的。

- ssh (secure shell – port 22)

- rsh の処理を暗号化しながら実行。

- ネットワークを越えた処理を行う際の基本だが、ssh を経由した攻撃が多いことから、通常のポート番号22以外を使ったり、アクセス制限を厳しく設定する必要がある。

- remote Desktop

- ネットワークの先のPCの画面をネットワーク越しに触れるようにしたもの。

教室のWiFi環境(fnct-student)では、HTTP(80) , HTTPS(443) の通信しか使えないことから、ssh(22) が通常利用できない。電子情報のWiFiアクセスポイント(nitfc-ei-student等)であれば、ssh などが使用できる。

今回授業の演習では、さくらインターネットのサーバ上のクラウドサーバを利用する。

ただし、さくらインターネットのクラウドサーバでは、ssh(port=22)が使用できるが、ssh 接続の際にログインパスワードの間違いなどが多発すると、ssh 経由の攻撃の可能性があると判断され、ssh(port=22)接続が一定時間使えなくなる対策がとられている。今回は、ゲストアカウントでパスワード入力ミスが多発することが想定されるので、port=22のsshは使用しない。

リモート接続を行う

Windows 10 or Windows 11 ならば、cmd.exe , macOS ならば、ターミナルソフトを起動し、以下の操作を行う。

$ ssh -p 443 ゲストID@演習サーバ

- 演習サーバの接続方法(学内のみ) – サーバへの攻撃を極力へらすために非公開。

- 今回の演習では、センターIDではなくゲストIDを使います。

- ゲストIDのパスワードは、こちらのファイル(Teams)を参照。(2022-4EI Teams)

- パスワード入力時にタイプミスした時は、Ctrl-U で最初から入力のやり直しができます。

ファイル操作の基本

まずは基本操作をしてみよう。ls コマンド(list) は、ディレクトリ内にあるファイルの一覧を表示する。cat コマンド(catalog)は、指定されたファイルの内容を表示する。

s53599xx@nitfcei:~$ ls

helloworld.c Maildir public_data public_html

s53599xx@nitfcei:~$ ls -l

total 8

-rw-r--r-- 1 s53599xx students 76 Dec 21 14:30 helloworld.c

drwx------ 5 s53599xx students 4096 Dec 21 14:30 Maildir

(略)

s53599xx@nitfcei:~$ cat helloworld.c

#include <stdio.h>

int main() {

printf( "Hello World\n" ) ;

return 0 ;

}

s53599xx@nitfcei:~$

ファイルをコピーするには cp コマンド(copy)、不要なファイルを消すには rm コマンド(remove)を使う。

s53599xx@nitfcei:~$ cp helloworld.c test.c s53599xx@nitfcei:~$ ls -l total 8 -rw-r--r-- 1 s53599xx students 76 Dec 21 14:30 helloworld.c drwx------ 5 s53599xx students 4096 Dec 21 14:30 Maildir -rw-r--r-- 1 s53599xx students 76 Dec 21 14:40 test.c (略) s53599xx@nitfcei:~$ rm test.c s53599xx@nitfcei:~$ ls -l total 8 -rw-r--r-- 1 s53599xx students 76 Dec 21 14:30 helloworld.c drwx------ 5 s53599xx students 4096 Dec 21 14:30 Maildir s53599xx@nitfcei:~$

ファイル詳細表示の説明

ls -l で表示される詳細の内容は以下の通り。

| 属性 | リンク数 | 所有者 | グループ | サイズ | 日付 | ファイル名 |

|---|---|---|---|---|---|---|

| – rw- r– r– | 1 | s53599xx | students | 76 | Dec 21 14:30 | helloworld.c |

| d rwx — — | 5 | s53599xx | students | 4096 | Dec 21 14:30 | Maildir |

| – | d | -: 通常ファイル, d:ディレクトリ | ||||

| rw- | rwx | 所有者が r:読み出し, w:書き込み, -: 権限なし ファイルなら、x:実行可能 ディレクトリなら、x:ディレクトリに入れる |

||||

| r – – | – – – | グループの rwx の属性 r– は 読み込みだけ許可 | ||||

| r – – | – – – | その他の rwx の属性 — は、読み書き禁止 | ||||

基本的なファイル操作コマンド一覧

| 操作 | Linux | Windows |

|---|---|---|

| ディレクトリ一覧(list) ディレクトリ詳細 |

ls 場所 ※ ls -l 場所 |

dir /w 場所 ※ dir 場所 |

| ※ 省略時はカレントディレクトリ | ||

| ファイル表示(catalog) | cat 場所 | type 場所 |

| ファイルコピー(copy) | cp コピー元 コピー先 cp コピー元 コピー先ディレクトリ |

copy コピー元 コピー先 |

| ファイル削除(remove) | rm 場所 | del 場所 |

| ディレクトリ作成(make dir) | mkdir 場所 | md 場所 |

| ディレクトリ削除(remove dir) | rmdir 場所 | rmdir 場所 |

| カレントディレクトリ移動 (change directory) |

cd 場所 | cd 場所 ドライブの場合は ドライブ名: |

| 所有者を変更(change owner) | chown 所有者 場所 | |

| グループを変更(change group) | chgrp グループ 場所 | |

| 属性を変更(change mode) | chmod 属性 場所 | ←属性の書き方 |

ワイルドカード文字

ls などのコマンドで、複数のファイルを対象とするとき、ワイルドカード文字が使える。

| 任意の1文字 ? |

(例) $ ls # 全部のファイル aaa.c ab.c abc.c bcd.c defgh.c hij.cxx $ ls a?.c # aで始まる2文字のC言語ファイル ab.c $ ls ???.c # 3文字のC言語のファイル aaa.c abc.c bcd.c |

| 任意の文字 * |

(例) $ ls a*.c # aで始まるC言語ファイル aaa.c ab.c abc.c $ ls *.cxx # 拡張子が.cxxのファイル(C++) hij.cxx |

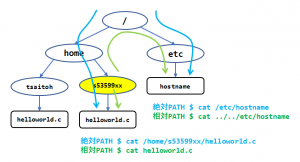

相対PATHと絶対PATH

ファイルの場所を指定するには、2つの方法がある。

絶対PATHは、木構造の根(ルートディレクトリ / で表す) からの経路のディレクトリ名を”/”で区切って書き連ねる。ルートディレクトリからの場所であることを示すために、先頭を / で始める。住所を /福井県/越前市/宮谷町/斉藤家 と書くようなもの。

相対PATHは、現在注目しているディレクトリ(カレントディレクトリと呼ぶ)からの経路を書く。住所でいうと、/福井県/越前市 に注目している状態で、宮谷町/斉藤家 と書くようなもの。

ただし、/福井県/福井市 に注目している状態で、片町/山本家 は1つのファイルでも、/福井県/福井市/片町/山本家 とは別に /石川県/金沢市/片町/山本家 があるかもしれない。

上記の絵であれば、/home/tsaitoh/helloworld.c を、相対PATHで書く場合、s53599xx の一つ上にさかのぼって場所を指定することもできる。一つ上のディレクトリ(親ディレクトリ)は .. (ピリオド2つ)

上記の絵であれば、/home/tsaitoh/helloworld.c を、相対PATHで書く場合、s53599xx の一つ上にさかのぼって場所を指定することもできる。一つ上のディレクトリ(親ディレクトリ)は .. (ピリオド2つ)

この場合、” $ cat ../tsaitoh/helloworld.c ” の様な相対PATHでもアクセスできる。

カレントディレクトリ自身を表す場合は、. (ピリオド1つ)を使う。

/home/s53599xx/helloworld.c の場所は、” $ cat ./helloworld.c ” と書くこともできる。

ユーザとグループ

unixでは、ユーザとグループでアクセス制限をすることができる。ユーザ情報は、/etc/passwd ファイルで確認できる。グループ情報は、/etc/group ファイルで確認できる。

$ more /etc/passwd root:x:0:0:root:/root:/bin/bash daemon:x:1:1:daemon:/usr/sbin:/usr/sbin/nologin bin:x:2:2:bin:/bin:/usr/sbin/nologin (略) guest00:x:1200:1200:guest00,,,:/home0/guests/guest00:/bin/bash $ more /etc/group root:x:0: daemon:x:1: bin:x:2: (略) guests:x:1200:guest00,guest01,guest02,...

| /etc/passwd | /etc/group |

| guest00 — ユーザID x — 昔は暗号化されたパスワード 1200 — ユーザID番号 1200 — グループID番号(/etc/groupを参照) guest00,,, — ユーザの正式名や電話番号など /home0/guests/guest00 — ホームディレクトリ /bin/bash — 使用する shell |

guests — グループID x — 昔は暗号化されたグループパスワード 1200 — グループID番号 guest00,guest01,guest02 — 所属するユーザ一覧 |

アクセス制限の実験

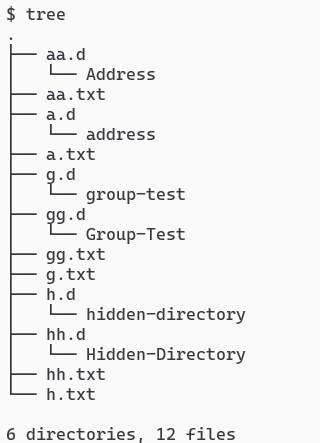

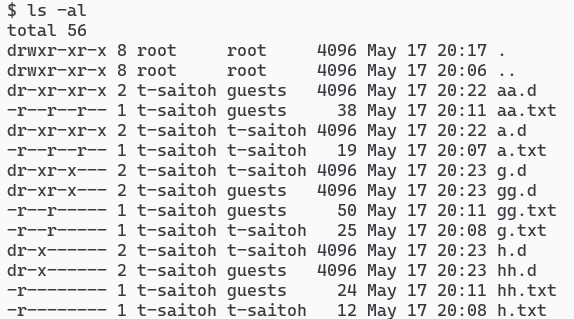

/home0/Challenge/AccesControl に、いくつかのファイルが保存してあり、t-saitoh が見ると、以下のようなファイルであった。

$ cd /home0/Challenge/AccessControl $ id # 自分のID,グループを確認 uid=1200(guest00) gid=1200(guests) groups=1200(guests) $ tree # ディレクトリ構造を表示 $ ls -al # 権限情報を表示 |

|

|

|

Windows とアクセスコントロール

Unix のシステムでは、ファイル毎に、ユーザID,グループIDを割り当て、ユーザ, グループ, その他に対して、Read, Write などの制限をかける。Windows では、さらに細かくアクセス制限を加えることができる。Windows では、1つのファイルに対して、ユーザやグループのRead/Writeなどの制限をいくつでも設定できる。Access Control List と呼ばれる。

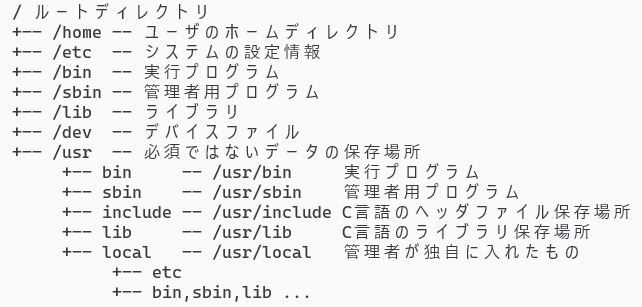

主要なディレクトリとファイルシステム

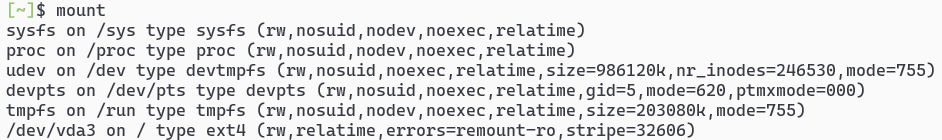

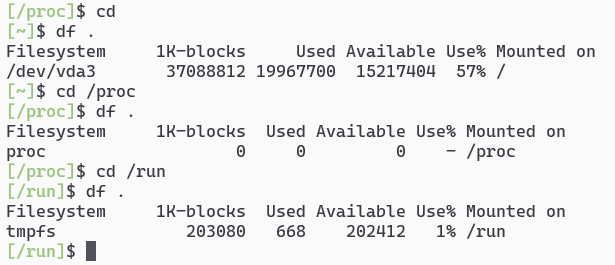

unix では、すべてのデバイスを / (ルートディレクトリ) 配下に木構造につなげて管理している。CD-ROM や USB ディスクなどは、指定したディレクトリに mount (マウント) して使用する。

ext4 は、Linux で採用されているファイルシステムで、システムの保存に使われる。

tmpfs は、主記憶(D-RAM) の一部を、ディスクと同じように扱えるようにしたファイルシステム。通称 ram disk(ラムディスク)。保存はメモリへのアクセスなので、保存やアクセスは極めて高速だが、保存領域は少ない。高速に扱えて、システムが再起動された時に消えても問題のない情報を保存するために使われる。

proc は、実行中のプロセス情報を、ハードディスクに保存されたファイルの様に参照できる。

vfat , exfat は、USBメモリ, SDカード のデータ保存で使われるファイルシステムで、Windows(MS-DOS) で使われている保存形式。ファイルにファイル所有者などの概念がない。

ntfs は、Windows で使われているファイル形式。

swap は、仮想メモリのためのデータが保存される。主記憶メモリが不足した際に、使用頻度の少ないメモリ領域をハードディスクに保存するための領域。以下のような free コマンドで使用状況が確認できる。一般的に、主記憶メモリの数倍を割り当てる。